Угнать самолет по Wi-fi

Помните, еще совсем недавно гремела по СМИ история про летчика-камикадзе, который угробил пассажирский самолет с кучей пассажиров, сводя счеты со своей жизнью, а теперь вот стало известно о новой напасти.

Во время допроса в ФБР бывший сотрудник американской IT-компании рассказал, что якобы не раз взламывал пароли бортовых компьютеров и участвовал в управлении самолётом, заставляя лайнер набирать высоту и отклоняться от маршрута.

Бывший специалист по IT-безопасности американской компании «One World Labs» Крис Робертс рассказал, что взламывал внутреннюю сеть самолёта, переписывал пароли системы безопасности авиалайнера и даже участвовал в управлении бортом, сообщает в своей статье Wired.

Во время допроса в ФБР он сознался, что ему даже удалось заставить один из самолётов набрать высоту и отклониться от намеченного маршрута. «Он заявил, что смог отдать команду одному из двигателей, что привело к набору скорости, а самолёт начал уходить в стороны, сбиваясь с маршрута», - говорится в ордере, подписанном агентом ФБР Марком Хёрли, который проводил допрос. Полный текст ордера был выложен в сеть.

Что известно об этом подробнее…

Робертс был снят с рейса Чикаго - Сиракьюс из-за подозрительного сообщения в Twitter. Спецслужбы заинтересовались публикацией, в которой хакер сообщал, что он может взломать внутреннюю сеть на борту. После того как Робертса сняли с рейса, он несколько часов объяснял агентам ФБР и итальянским сотрудникам безопасности, что это была всего лишь шутка.

Позже стало известно, что хакер периодически преступал закон и играл в такие опасные игры с настоящими пассажирскими самолётами на протяжении трёх лет в период с 2011 по 2014 год. Для этого ему был необходим всего лишь ноутбук, флешки, специальные провода для подключения и знания, которые он получил за много лет работы с системами безопасности. Упомянутые устройства были изъяты у него во время допроса в Италии.

Как отмечает издание Engadget, чтобы подготовить обвинение против хакера, ФБР ещё предстоит преодолеть сопротивление конструкторов самолётов: последние по понятным причинам настаивают на абсолютной безопасности и защищённости всех электронных систем на борту лайнера.

«Как иронично: чтобы подготовить обвинение против Криса Робертса, ФБР придётся серьёзно подорвать доверие к авиационной индустрии», - приводит издание реакцию одного из IT-экспертов на эту историю.

Впрочем, ранее специалисты Счётной палаты США уже заявляли, что современные самолёты гражданской авиации стали очень уязвимыми для атак хакеров. Об этом говорится в докладе по результатам анализа работы Федерального управления гражданской авиации США, которое готовится к переходу на систему управления авиатранспортным сообщением нового поколения - NextGen.

А эксперты не раз заявляли, что опасаются возможного взлома системы управления самолётом через Wi-Fi. С одной стороны, доступ к беспроводному интернету необходим для большего комфорта пассажиров, но с другой - делает лайнеры привлекательной добычей для хакеров.

В 2014 году в СМИ прошло такое сообщение, что специалист по информационной безопасности Рубен Сантамарта (Ruben Santamarta) подготовил презентацию для хакерской конференции Black Hat, в которой речь идёт о взломе самолётов по WiFi.

Доступ к служебному оборудованию осуществляется через обычные компьютеры, которые установлены на каждом сиденье для развлекательных целей: на них обычно показывают кино и другую информацию для пассажиров.

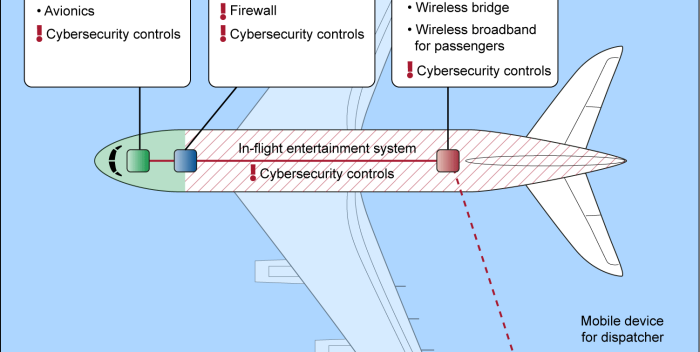

Вчера Счётная палата США по запросу Конгресса предоставила отчёт о безопасности беспроводных коммуникаций в самолётах. Документ выложен в открытый доступ и подчёркивает необходимость «более всеобъемлющего подхода к кибербезопасности» полётов.

По мнению экспертов из Федерального управления гражданской авиации США, которых привлекли к составлению отчёта, в современных пассажирских самолётах всё чаще устанавливается связь с интернетом по IP-протоколу. Эксперты очень озабочены такой тенденцией, поскольку в новых самолётах многое оборудование тоже подключается по IP-протоколу. В результате, в прессе появилось множество статей о том, что хакеры могут «взломать самолёт», перехватив управление через интернет или по WiFi.

С этим утверждением в корне не согласен д-р Фил Полстра (Phil Polstra), квалифицированный пилот, профессор цифровой криминалистики в университете Блумберга и хакер.

Полстра считает, что отчёт Счётной палата США составлен людьми, которые не понимают, как на самом деле работает современный самолёт. Утверждение, что управляющие системы самолётов можно удалённо взломать, никак не соответствует действительности. «Утверждать такое безответственно», - сказал профессор.

Он добавил: «Заявлять, что взлом возможен из-за использования IP-протокола в публичной сети и авиационных системах - это то же самое, что говорить о перехвате управления двигателями из-за того, что в них поступает тот же воздух, что и пассажирам, и нет полной изоляции между пассажирами, которые прикасаются к обшивке самолёта изнутри, и двигателями, которые прикасаются к ней снаружи».

Отчёт составлен на основе интервью с экспертами по безопасности и декларирует, что если кабина пилота подключается к системам кокпита по кабелю и IP-протоколу через сетевое устройство, то хакер тоже может подключиться к этому устройству и выйти на оборудование (см. схему вверху из отчёта).

Фил Полстра пояснил, что всё не совсем так. Устройство называется NED (Network Extension Device), и это не маршрутизатор. Его можно запрограммировать на передачу определённой «развлекательной» информации в салон (скорость, координаты самолёта), но не из салона. Это односторонняя коммуникация. Вероятность неправильной конфигурации NED и смешивания служебной и «развлекательной» информации минимальна. Это лишь теоретическая угроза, такого никогда не случалось, если не считать случай с Боингом-787 в 2008 году.

И вообще, статьи в СМИ об «атаках через WiFi» странные, потому что в отчёте вообще ничего не говорится о WiFi.

Тут можно спорить действительно ли это так или это фантазии хакера, сложно ли это или не реально, но вот какая информация была известна еще несколько лет назад.

В 2013 году на конференции Hack In The Box в Амстердаме состоялся доклад Хьюго Тесо, консультанта по безопасности из n.runs AG, о полностью достоверном сценарии угона самолета при помощи простого Android-приложения.

Тесо работает в ИТ-индустрии последние 11 лет, но даже больше времени он является коммерческим пилотом, что позволило ему совместить две своих профессии и изучить состояние дел с безопасностью авиационных компьютерных систем и коммуникационных протоколов.

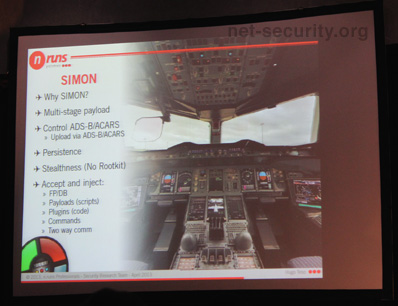

Воспользовавшись преимуществом двух новых авиационных систем для обнаружения уязвимости, сбора информации и эксплуатации, создав фреймворк (SIMON) и приложение для Android (PlaneSploit), которые доставляют атакующее сообщение системе управления полетом самолета (Flight Management Systems), он продемонстрировал возможность получить полный контроль над самолетом, заставив виртуальный самолет «танцевать под свою дудку».

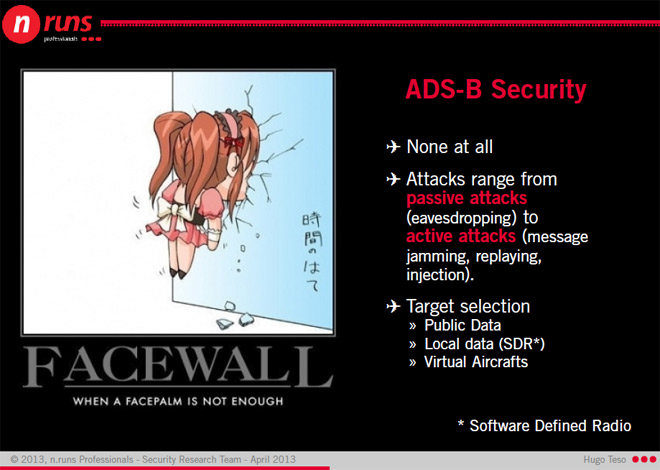

Одна из двух технологий, которыми он злоупотребил, является Automatic Dependent Surveillance-Broadcast (ADS-B). Она посылает информацию о каждом самолете (идентификатор, текущую позицию, высоту и т.д.) через бортовой передатчик диспетчеру воздушного движения, позволяя самолетам, оснащенным этой системой, получать полетную и погодную информацию о всех других судах, находящихся сейчас в воздухе в текущем районе.

Вторая это Aircraft Communications Addressing and Reporting System (ACARS), которая используется для обмена сообщениями между самолетом и диспетчером по радио или через спутник, а также для того, чтобы автоматически доставлять в центр информацию о каждой фазе полета.

Обе эти технологии чрезвычайно небезопасны и восприимчивы к ряду пассивных и активных атак. Тесо использовал ADS-B для выбора цели, а ACARS для сбора информации о бортовом компьютере, а также для взлома его уязвимостей при помощи передачи поддельного вредоносного сообщения.

Основываясь на своих собственных исследования, Тесо разработал фреймворк SIMON, который намеренно сделал работающим только в виртуальнйо среде, так что его невозможно применить на реальных самолетах. Его тестовая лаборатория состоит из набора программных и аппаратных средств, но средства соединения и связи, также как и способы взлома, абсолютно те же самые, что можно было бы использовать в реальной жизни.

Так как практически невозможно обнаружить фреймворк в Flight Management System, нет нужды маскировать его как руткит. Используя SIMON, атакующий может загрузить определенный вредоносный код на удаленный FSM, загрузить полетные планы, подробные команды или даже собственные плагины, которые можно разрабатывать для фреймворка.

Чтобы сделать все еще более интересным - или простым - Теско показал приложение под Android, которое использует SIMON для удаленного управления самолетом в движении. Приложение, затейливо названное PlaneSploit, обладая простым интерфейсом набито разными возможностями. И это достойный пример технологической эволюции - десять лет назад у нас не было телефонов с цветными экранами, а сегодня мы со смартфонов взламываем самолеты.

PlaneSploit использует трекер Flightradar24 и ты можешь тапнуть на любом самолете в округе. В виртуальной среде дистанция самолета значения не имеет, но в реальном мире все будет зависеть от используемой антенны (если речь идет непосредственно о самолете) или системы (если использовать ACARS, такие как SITA или ARINC).

Пользовательский интерфейс приложения разделен по функциям: обнаружение, сбор информации, эксплуатация и пост-эксплуатация. Атакующий может кликнуть на любом активном самолете и получить его идентификатор, текущую позицию и конечную точку полета. В случае если система самолета взламываема (исследователь указал ряд векторов атаки, но особо не распространялся о методах), приложение предупреждает пользователя при помощи сообщения или пуш-уведомления. Пейлоад может быть загружен простым тапом, и с этого момента система управления полетом удаленно контролируется хакером. Возможен и взлом других систем, связанных с FMS.

Тесо на конференции показал некоторый функционал своего приложения:

- полет к заданной хакером точке;

- задание фильтров - точек в пространстве, при приближении к которым самолет будет делать что-либо;

- встреча с землей;

- оповещение пилотов о неполадках.

Тесо по понятным причинам не разгласил много подробностей об инструментах, которые он использовал для атаки, и уязвимостях, которые еще предстоит пофиксить. Однако он отмечает, что был приятно удивлен реакцией отрасли на свои исследования, которая не стала отрицать их наличие, а обещала помочь ему в его исследованиях.

Он отмечает, что старые системы, которые берут свое начало в 70-ых годах, будет трудно, если вообще возможно, исправить, но новые просто пропатчить новыми прошивками и изменениями в программах.

Решение для пилотов по возвращению контроля над самолетом пока простое - атака такого рода работает только при включенном автопилоте, так что его просто надо выключить, проведя потом посадку на «аналоговых инструментах».

Плохая новость в том, что новых самолетов не так много, а пилоты должны понять, что компьютер взломан для того, что бы осуществить маневры.

[источники]

источники

http://www.bbc.co.uk/russian/uk/2015/05/150518_uk_trident_whistleblower_claims

http://www.forumdaily.com/amerikanskij-haker-rasskazal-kak-perehvatyval-upravlenie-avialajnerom-v-vozduhe/

http://habrahabr.ru/company/apps4all/blog/176381/

https://xakep.ru/2015/04/16/airplane-hack/

Давайте я вам напомню что нибудь еще эдакое хакерское : вот где оказывается обнаружено самое мощное оружие русских, а вот Как видеоигры защищали от пиратства 30 лет назад. Узнайте еще Как проиграть в интернете 200 000 долларов

Оригинал статьи находится на сайте ИнфоГлаз.рф Ссылка на статью, с которой сделана эта копия - http://infoglaz.ru/?p=66449